黑客工具之一:Cain and Abel(密码破解)

Cain and Abel:强大的密码恢复与网络安全工具

免责声明:本文仅用于教育和合法的安全测试目的请勿将 Cain and Abel 用于任何未经授权的活动确保所有操作均符合相关法律法规

工具介绍

-

密码嗅探:捕获网络上的密码如 HTTP、FTP、SMTP 等协议的认证信息 -

密码破解:支持字典攻击、暴力破解以及哈希破解适用于各种哈希算法(如 MD5、SHA1) -

密码恢复:恢复丢失或被加密的密码 -

网络分析:分析网络流量识别潜在的安全威胁 -

中间人攻击(MITM):在局域网中实施中间人攻击截获敏感数据

使用教程

第一步:下载与安装

-

访问 官方资源网站 下载最新版本的 Cain and Abel 安装包

-

运行下载的安装程序按照安装向导的指示完成安装 -

安装过程中可能需要安装附加组件如 WinPcap用于网络嗅探

-

安装完成后启动 Cain and Abel首次运行时系统可能会弹出安全警告请确认继续

第二步:配置网络嗅探

-

在主界面顶部点击“Sniffer”标签 -

点击“Configure”按钮选择您要监听的网络适配器(如无线网卡或有线网卡)

-

选择适配器后点击“Start”按钮开始网络嗅探Cain and Abel 将开始捕获网络上的数据包

-

捕获的数据将在下方的列表中显示您可以通过协议类型、源地址等筛选感兴趣的数据包

第三步:密码破解

-

转到“Cracker”标签这里可以看到系统中捕获到的哈希值 -

选择您想要破解的哈希类型如 NTLM、LM、MD5 等

-

字典攻击: -

点击“使用字典”按钮选择一个包含常用密码的字典文件

-

-

暴力攻击: -

选择“暴力破解”设置密码长度和字符集适用于猜测简单密码

-

-

混合攻击: -

结合字典和暴力攻击的优势提高破解成功率

-

-

配置完成后点击“Start Cracking”按钮Cain and Abel 将开始执行选定的破解方法

-

破解过程完成后成功破解的密码将显示在列表中供您查看和使用

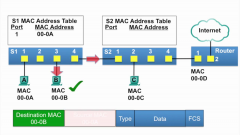

第四步:网络嗅探与中间人攻击(MITM)

-

转到“ARP Poison Routing”标签 -

配置目标 IP 和网关 IP确保所选目标在同一局域网内

-

点击“Start ARP Poison Routing”按钮Cain and Abel 将开始执行 ARP 欺骗拦截目标与网关之间的通信

-

一旦中间人攻击成功您可以在“Sniffer”标签中看到经过的数据包包括未加密的密码和敏感信息

第五步:生成报告

-

使用 Cain and Abel 收集到的密码和网络数据整理成有用的信息以评估系统的安全性

-

您可以手动编写报告或者使用第三方工具整合 Cain and Abel 的数据生成详细的安全评估报告

安全与合规性提示

-

合法授权:在使用 Cain and Abel 进行任何安全测试之前务必获得相关系统或网络所有者的明确授权

-

法律合规:确保您的操作符合当地法律法规避免因未经授权的渗透测试而引发法律纠纷

-

保护隐私:在收集和处理敏感数据时遵守隐私保护原则避免滥用获得的信息

总结

版权保护: 本文由 绿茶加糖-郭保升 原创,转载请保留链接: https://www.guobaosheng.com/yingjian/239.html